帝國CMS(帝國網(wǎng)站管理系統(tǒng))作為一款廣泛使用的開源內(nèi)容管理系統(tǒng)(CMS),其安全性一直備受關(guān)注。然而,在某些版本中,帝國CMS存在弱口令登錄漏洞,攻擊者可利用該漏洞輕松登錄后臺并實施惡意操作。本文將通過案例分析,介紹帝國CMS弱口令登錄漏洞的影響范圍、復(fù)現(xiàn)過程以及防范措施。

一、漏洞描述

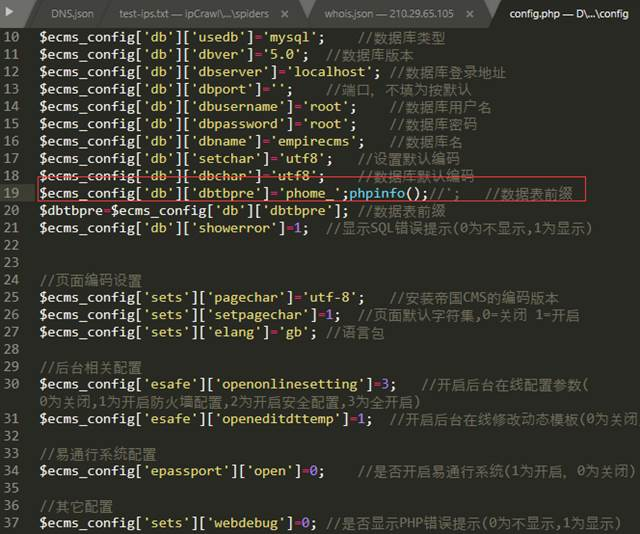

在帝國CMS的某些版本中,存在一個名為’LoadInMod’的函數(shù),該函數(shù)存在于e/class/moddofun.php文件中。這個函數(shù)主要用于加載和管理模塊。然而,攻擊者可以利用該函數(shù)上傳任意文件,進(jìn)而實施惡意操作。攻擊者可以通過構(gòu)造特定的請求,繞過對上傳文件的后綴名檢查,上傳一句話木馬等惡意文件。

二、影響范圍

帝國CMS <= 7.5版本都存在此漏洞。請注意,隨著時間的推移,可能已經(jīng)發(fā)布了修復(fù)此漏洞的更新版本。因此,建議及時更新至最新版本以避免潛在的安全風(fēng)險。

三、漏洞復(fù)現(xiàn)

首先,攻擊者需要找到一個存在弱口令的帝國CMS后臺。常見的弱口令包括admin/123456、admin/password等。一旦攻擊者嘗試使用這些弱口令登錄后臺,他們可能會成功進(jìn)入。

一旦進(jìn)入后臺,攻擊者可以點擊’上傳’按鈕,上傳一個后綴名為.mod的一 句話木馬文件。這句話木馬是一個包含惡意代碼的文件,可以用來控制服務(wù)器或竊取敏感信息等惡意操作。

四、防范措施

為了防止帝國CMS弱口令登錄漏洞被利用,建議采取以下措施:

-

定期更新帝國CMS版本:官方會發(fā)布安全補丁來修復(fù)已知漏洞。及時更新到最新版本可以有效預(yù)防此類漏洞被利用。

使用強密碼策略:限制密碼長度和復(fù)雜度,避免使用簡單的密碼組合,如admin/123456等。使用密碼管理工具或密碼生成器來創(chuàng)建安全的密碼。

文件上傳功能限制:在后臺設(shè)置中,禁用或限制文件上傳功能。如果必須保留文件上傳功能,請確保對上傳的文件進(jìn)行嚴(yán)格的檢查和過濾,只允許信任的文件類型上傳。

安裝防火墻和安全插件:使用防火墻和安全插件來限制對帝國CMS后臺的訪問,防止未經(jīng)授權(quán)的訪問和惡意請求。

定期備份數(shù)據(jù):為了防止數(shù)據(jù)被篡改或丟失,定期備份數(shù)據(jù)是非常重要的。在發(fā)生安全事件時,可以快速恢復(fù)數(shù)據(jù)并修復(fù)漏洞。

安全審計和監(jiān)控:定期對網(wǎng)站進(jìn)行安全審計和監(jiān)控,發(fā)現(xiàn)異常行為及時處理。可以使用日志分析工具來監(jiān)控訪問記錄和異常行為。

教育和培訓(xùn):提高網(wǎng)站管理員的安全意識,讓他們了解常見的安全威脅和防護(hù)措施。通過培訓(xùn)和教育,使管理員具備基本的網(wǎng)絡(luò)安全知識和技能。

帝國CMS弱口令登錄漏洞是一種常見的安全風(fēng)險,但通過采取有效的防范措施,可以大大降低被攻擊的風(fēng)險。本文介紹了該漏洞的影響范圍、復(fù)現(xiàn)過程和防范措施。希望通過本文的介紹,讀者能夠提高對帝國CMS安全性的認(rèn)識,采取必要的措施來保護(hù)自己的網(wǎng)站安全。

我們專注高端建站,小程序開發(fā)、軟件系統(tǒng)定制開發(fā)、BUG修復(fù)、物聯(lián)網(wǎng)開發(fā)、各類API接口對接開發(fā)等。十余年開發(fā)經(jīng)驗,每一個項目承諾做到滿意為止,多一次對比,一定讓您多一份收獲!

更新時間:2025-05-11 08:47:31

更新時間:2025-05-11 08:47:31 服務(wù)器運維

服務(wù)器運維 541

541